Come realizzare un sistema (SYSLOG) centralizzato Red Hat - SoS Apple

Menu principale:

- HOME

-

TUTORIAL

-

GUIDE IPHONE

- Come smontare un iPhone 5

- Come liberare la RAM su iPhone

- Come scaricare musica gratis sul cellulare

- Come chiudere Facebook su iPhone

- Come utilizzare Excel su iPhone

- Come usare Skype su iPhone

- Come modificare un video su iPhone

- Come impostare pagina iniziale Safari iPhone

- Come recuperare file cancellati dal cellulare

- Come utilizzare iTunes Card

- Come modificare le foto sull’iPhone

- Come riportare iPhone come nuovo

- Come creare una pagina su Facebook da iPhone

- Come localizzare iPad rubato

- Come nascondere IP iPhone

- Come verificare se un iPhone è rubato

- Come registrare video con Instagram

- Come ritrovare iPhone perso

- Come mostrare percentuale batteria iPhone

- Come annullare un aggiornamento app

- Come collegare iPhone a iTunes

- Come esportare i contatti da iPhone a PC

- Come tagliare un video su iPhone

- Come deviare le chiamate su iPhone

- Come regalare una canzone con iTunes

- Come sfruttare al meglio Cydia

- Come seguire su Instagram

- Come comandare il PC dal cellulare

- Come mettere iPhone in DFU

- Come salvare foto da Instagram

- Come registrare uno Slow Motion anche sui vecchi iPhone

- Come installare ed usare l'ID del sensore di impronte digitali sul vostro iPhone 5s

- Come azzerare iPhone (resettare iPhone)

- Come scattare splendidi ritratti con l’iPhone

- Come tornare all’App Store italiano

- Come scaricare musica da iPhone

- Come ottimizzare la batteria, iPhone 5S

- Come impostare Mail su iPhone

- Come liberare spazio su iCloud

- Come nascondere l'ultima visita online su WhatsApp

- Come effettuare il jailbreak dell’iPhone

- Cosa è il Jailbreak

- Jailbreak Wizard

- Come personalizzare e utilizzare al meglio il Centro notifiche su iOS 7

- Come Modificare il Nome dell'iPhone

- Dowload firmware iOS per iPhone, iPad e iPad mini + iTunes

- Come Impostare il Led Flash dell'iPhone per Avvisi e Notifiche

- Come rinominare foto iPhone

- Come Disattivare Servizi in Abbonamento Sms

- Come inserire SIM iPhone

- Come creare Apple ID

- Come fare il Jailbreak di iOS 7.1 – 7.1.1 e 7.1.2 con Pangu su Mac

- Jailbreak iOS 7.1.1 e jailbreak 7.1.2: Cosa fare quando uscirà l’aggiornamento iOS 7.1.3

- Come creare suonerie per iPhone

- Come effettuare backup iPhone in 2 Modi

- Come Recuperare ID Apple

- Come nascondere ultimo accesso su WhatsApp

- Inserire Banner su PixelCoin pagando in BitCoin

- Come convertire file video MP4 in AVI per iPhone

- Come Videochiamare con iPhone

- Come Ascoltare la radio su Iphone

- Come collegare iPad al monitor del PC

- Come cambiare suoneria su WhatsApp

- Come fare il backup, pagamento e quanti messaggi inviati

- Come spegnere iPhone

- Come fare il Jailbreak 8.1.1 Iphone, Ipad

- Come attivare un iPhone 6 plus

- Come disattivare l'avvio automatico dei video di Facebook

- Trasferimento contatti, foto, musica e applicazioni da Android ad iPhone: Come passare da Android a iPhone senza perdere nulla.

- Come cancellare la Cronologia e Cookie internet di Safari / Chrome su iPhone e iPad

- Come risolvere il problema di apertura pagine indesiderate come pubblicità ads su safari iPad, iPhone

- Come eseguire il pairing tra Apple Watch e iPhone con ios 8.2

-

GUIDE MAC OSX

- Come installare WhatsApp su Mac

- Come far comparire le icone scomparse da Launchpad installazione Mavericks

- Come aprire e vedere file o film con estensioni AVI MP4 MKV

- Come sostituire la RAM sugli iMac ed i MacBook

- Come aggiornare gratuitamente iPhoto, iMovie con OS X Mavericks

- Come installare e quali sono i Miglior Software Karaoke per Mac e WIndows

- Come abilitare i tab su Safari

- Come risolvere e far partire OpenOffice 4.0 su mavericks

- Come creare una Suoneria con iTunes su un Mac

- Come creare penna USB di installazione per OS X Mavericks

- Come Modificare documenti PDF su Mac (OS X Mavericks Incluso)

- Come reinstallare Java dopo l'aggiornamento a Mavericks per risolvere problemi con i prodotti Adobe

- Come smontare e rimontare il display LCD LED del iMac

- Come estrarre file RAR con MAC

- Come masterizzare con Mac

- Come pulire e velocizzare il vostro Mac OS X Mavericks

- Come impostare pagina iniziale Safari Mavericks

- Come classificare e che cos'è il Bluetooth

- Che cos'è il WiFi

- Come trovare il nome (SSID) di una rete WiFi nascosta

- Come trovare e che cos'è un Indirizzo MAC (Wifi e Ethernet)

- Come installare VMware Fusion su un Computer Apple

- Come Sincronizzare l'iPhone con Calendario su un Mac

- Come attivare e usare whatsapp web su iPhone con il browser web

- Quali sono i 10 software indispensabili e migliori

-

GUIDE WINDOWS

- Come scaricare Musica Gratis da Youtube

- Programma per Scaricare Musica Facilmente

- Come identificare componenti hardware interni di un pc

- Come installare un programma Antivirus Gratis in Italiano

- Come trovare le password delle reti Wifi

- Che cos'è il WPS ?

- Come craccare reti protette con Wpa e Wpa2

- Come velocizzare uTorrent Windows

- Come Smontare Notebook Hp Pavillon

- Come fare il Jailbreak di iOS 7.1 – 7.1.1 e 7.1.2 con Pangu su Windows

- GUIDE SERVER WINDOWS

- GUIDE SERVER LINUX

-

GUIDE SERVER VMWARE

- Introduzione a VMware vSphere

- Come Installare vSphere Esxi 5.1

- Come aumentare la Sicurezza di ESXi

- Come definire l'autenticazione e controllo accessi

- Come creare un Virtual networking in VMware vSphere

- Come creare un Virtual networking con switch standard

- Come gestire e utilizzare i Profili Host in VMware

- Come inserire un host ESXi nell’inventario del vCenter Server

- Come Installare VMware vCenter Server

- Come Installare e utilizzare VMware vShpere Client

- Come comunicano il vCenter Server e gli host ESXi

- Unable to delete a VMDK because it’s locked

- VMware: Unable to access file *.vmdk since it is locked

- Consigli utili per l’uso delle snapshot in ambienti VMware

- Come consolidare manualmente le snapshot in vSphere 5.x

- Introduzione a VMware vCenter Operations Manager

- Unpresenting a LUN from vSphere Client

- GUIDE DREAMBOX

-

GUIDE IPHONE

-

SERVIZI >>

- Centro riparazione Notebook

- Centro Assistenza Apple iPhone Bari

- Recupero Dati da Hard Disk Danneggiati

- Servizio Rimozione Virus e Spywares

- Servizio Installazione Sistema Operativo

- Creazione e Restyling Siti Web

- Installazione e Manutenzione Reti

- Richiesta Assistenza Tecnica Gratis

- Portfolioclients

- Add_link

- ASSISTENZA >>

- VOLANTINO

- ASSISTENZA

- DOWNLOAD

Come realizzare un sistema (SYSLOG) centralizzato Red Hat

Come realizzare un sistema (SYSLOG) centralizzato per la conservazione di LOG di sistema con Esxi e Red Hat

Ottobre 2013 di Vito S. su sosapple.it

Tags: vMware, Esxi, vSphere Esxi 5.1, Tutorial

Predisposizione dell’hardware (Esempio):

nr.1 Server Hp Proliant o Matrix

nr.2 postazioni Workstation

nr.1 Storage Area Network

nr.1 Ethernet switch

nr.1 FC switch

Installazione e configurazione di un sistema di virtualizzazione ESXi (v. 5.1), e di due workstation di gestione (VSPhere Client)

Abbiamo installato Il sistema operativo ESXi con un di licenza Trial for 1 processor , presenta infatti alcune limitazioni rispetto a tale versione ma comunque è più che valida per il tipo di lavoro da svolgere in questa sessione. Abbiamo settato alcune impostazioni principali come l’indirizzo ip del server(192.168.2.23)

Creato l’utente root con relativa password ci siamo assicurati che le due postazioni workstation fossero in rete con il server, abbiamo quindi scaricato da esse tramite browser sotto https il software di gestione (VSPhere Client).

Installato tale software abbiamo reso operative le due workstation dalle quali è possibile a questo punto, accedendo con nome utente e password al server, creare e gestire macchine virtuali.

Creazione, configurazione di 4 macchine virtuali

Dalle due workstation abbiamo proceduto nella creazione in primo tempo di due macchine virtuali assegnando a ciascuna di esse: 1 cpu(2core), 2Gb di RAM 20 Gb di Mem Massa.

Tra le impostazioni iniziali sono saltate all’occhio:

la scelta del tipo di allocazione della memoria di massa assegnata alla macchina Thin Provisionig(dinamica) e Thik Provisionig(statica), maggiore flessibilità ma lentezza nelle transazioni per la prima, velocità e sicurezza per la seconda;

la scelta a priori del sistema operativo da installare, questo per permettere al sistema di creare un VM con un hardware virtuale perfettamente compatibile al s.o. da installare.

Create le due macchine virtuali abbiamo installato su di esse due S.O. server: RedHat 6 e Windows Server 2008 R2.

Quindi abbiamo deciso di clonare queste due VM per ritrovarcene altre due perfettamente identiche, ma la versione gratuita di ESXi da noi usata non è provvista di questa funzionalità, quindi abbiamo proceduto alla copia fisica della cartella riguardante ciascuna VM andando ad agire direttamente nel datastore.

Create le 4 macchine virtuali abbiamo creato un virtual switch creando, quindi una rete lan tra le VM e il server.

Dalla teoria…alla pratica

Per attuare quindi le disposizioni a norma di legge in un sistema di virtualizzazione è necessario un software che ogni volta che si verifica un evento di nostro interesse (login, logout, immissione di una password errata, ecc...) registri in un file la data e l'evento avvenuto. Ci sono diversi software in commercio in grado di svolgere questo compito ma è altresì possibile ottenere gli stessi risultati usando alcune funzionalità del sistema operativo Red Hat insieme ad un programma specifico per i sistemi Windows. Da premettere che la procedura che segue permette da un lato di risparmiare sull'acquisto di una licenza di un software ma non risulta essere certificata.

La nostra intenzione è di utilizzare uno dei due S.O. Red Hat come server dove tutti i client invieranno di volta in volta gli eventi da noi cercati. Per cominciare bisogna verificare se le nostra struttura sia in grado di sostenere questo tipo di lavoro, infatti ci sono dei requisiti minimi da soddisfare:

Server Log:

4GB di memoria RAM

50 GB di memoria secondaria (Hard Disk) di cui almeno 30 GB liberi nella cartella /var

Sistema Operativo Red Hat 6 o superiore a 64 bit

Pacchetto contenente il Demone Syslog

Interfaccia di Rete 100/1000

Client Linux:

Demone Syslog

Connessione con Server Log

Client Windows:

Agent Evtsys (32 o 64 bit)

Configurazione Evtsys.cfg

Connessione con Server Log

Nel nostro caso non è stato necessario rispettare i requisiti minimi per quanto riguarda la parte Hardware del Server Log perché essendo il nostro un ambiente di test, una configurazione con caratteristiche minori è stata più che sufficiente per il nostro scopo.

A questo punto si può iniziare a configurare il Server Log:

1) Per prima cosa impostare un nome che identifica il server

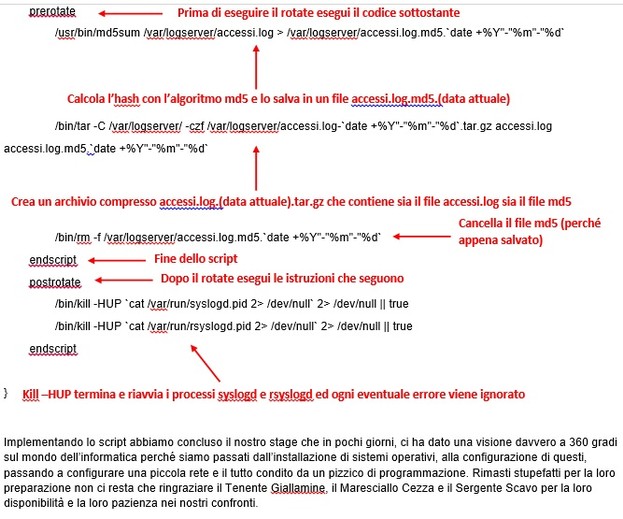

2) Tramite terminal bisogna configurare Syslogd per ricevere files log modificando la riga SYSLOGD_OPTIONS="-

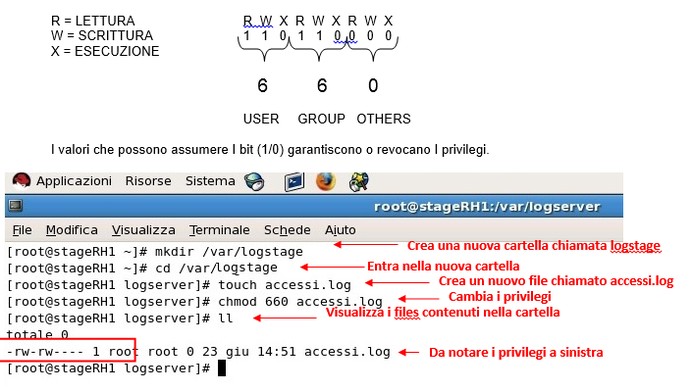

3) Creare un file che contenga tutti i log provenienti dai vari client creando una nuova cartella in /var e poi un file nuovo con la funzione touch. Successivamente è necessario modificare i privilegi che hanno rispettivamente l’utente che ha creato il file, il gruppo di utenti a cui appartiene e tutti gli altri utenti

(UGO = User Group Others) con il comando chmod seguito da un numero a tre cifre in base otto. Nel nostro caso useremo 660 che indica secondo lo schema seguente

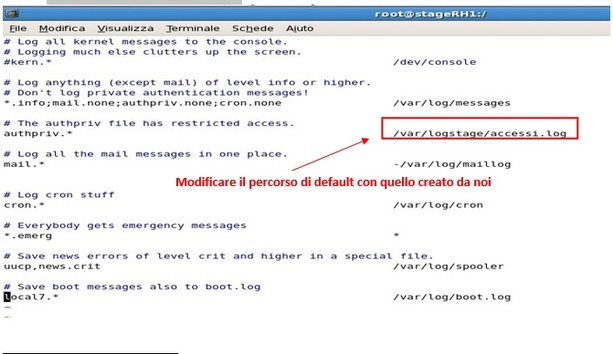

4) A questo punto bisogna indicare al demone che bisogna salvare i log nel file appena creato quindi si procede modificando il file /etc/syslog.conf

1 Il comando touch crea un nuovo file senza inizializzarlo, di tipo empty

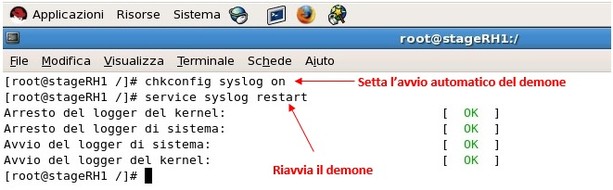

5) Adesso è necessario impostare l’avvio automatico del demone e poi riavviarlo

In caso sia presente un firewall è necessario configurarlo per non blaccare il demone.

A questo punto possiamo passare alla configurazione del client Red hat:

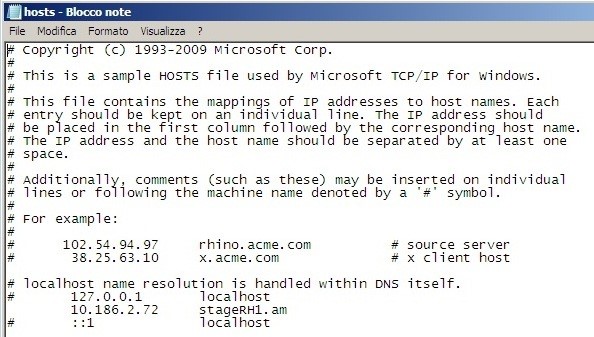

1) Aggiungere al file /etc/hosts la risoluzione del nome del server con il rispettivo indirizzo IP, così facendo avremo la possibilità (in caso di necessità) di modificare l’indirizzo IP del server senza dover riconfigurare il tutto.

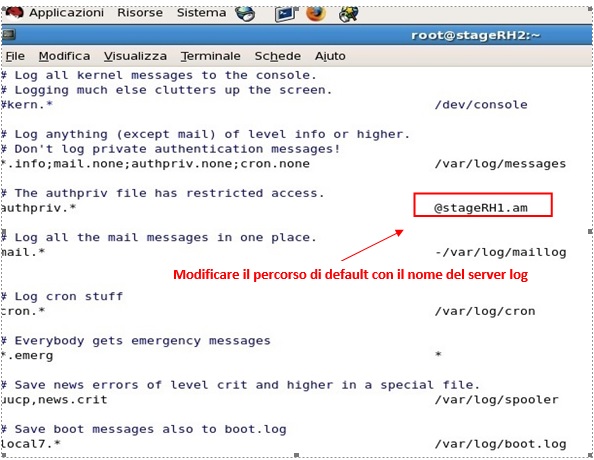

2) Entriamo nello stesso file che abbiamo modificato nel server questa volta però indicheremo come destinazione del file di log proprio il nome del server preceduto dal carattere @

3) A questo punto seguire le istruzioni sopra indicate per impostare l’avvio automatico e il riavvio del demone.

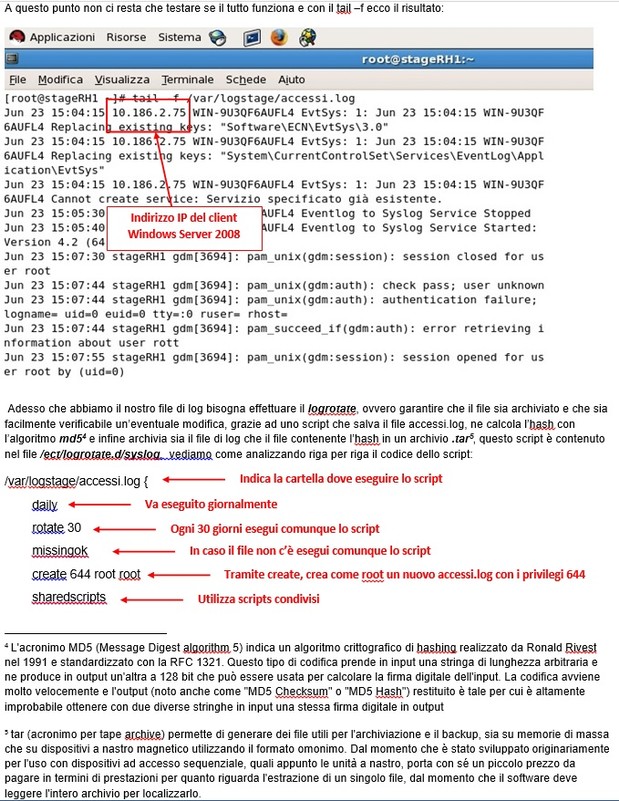

Effettuiamo una prova se il tutto funziona con il comando

Tail –f /var/logstage/accessi.log

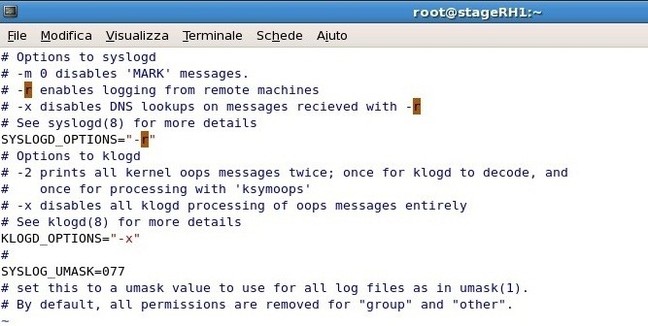

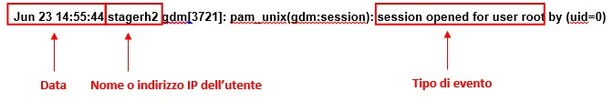

Con questo commando possiamo leggere il file di log e vedere tutti I cambiamenti in tempo reale, un esempio di quello che otterremmo è

Non ci resta che configurare il client Windows che però presenta un inconveniente ovvero i files di log create da un S.O. tipo Red Hat sono in formato syslog mentre quelli creati da un S.O. della famiglia Windows usano un formato proprietario chiamato eventlog. Grazie a questo è necessario scaricare ed installare un servizio che prima di inviare il file di log, lo converta nel tipo syslog.

Vediamo nel dettaglio la procedura da noi effettuata:

1) Come sempre modificare il file hosts per la risoluzione dell’indirizzo IP

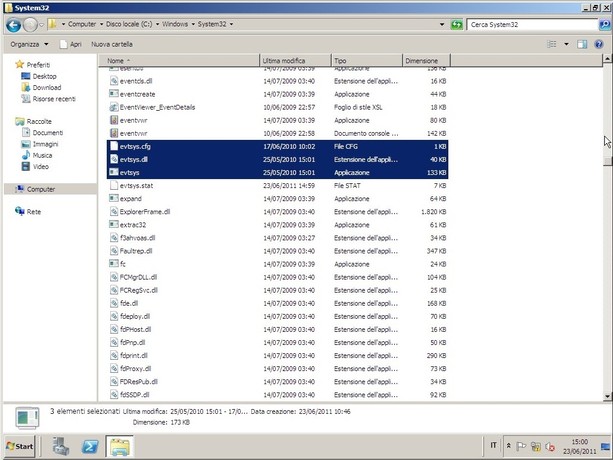

2) Scaricare il pacchetto evtsys a 32 o 64 bit in base alla versione di S.O. che stiamo usando, decomprimere l’archivio e copiare i file evtsys.dll, evtsys.cfg, evtsys.exe nella cartella c:\windows\system32

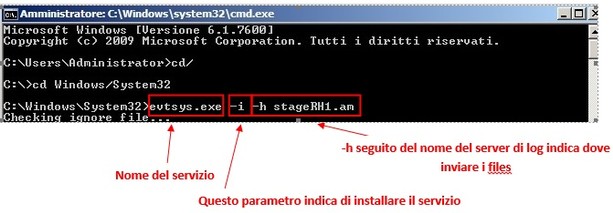

3) Dal prompt dei comandi (start>esegui>cmd) installare il servizio nel seguente modo

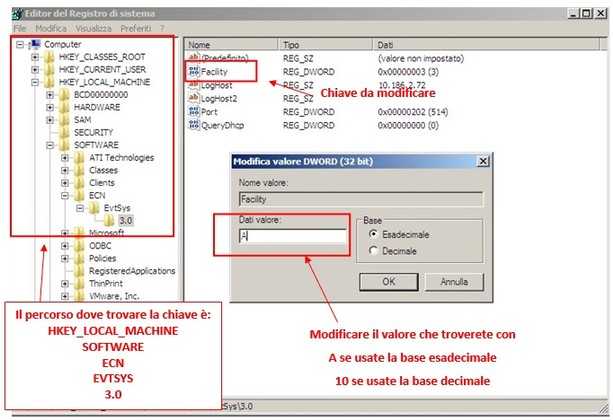

4) Così come in precedenza, occorre impostare il servizio in modo da avere l’avvio automatico e in questo caso ci serviamo di regedit (start>esegui>regedit) e modificare il valore sotto indicato:

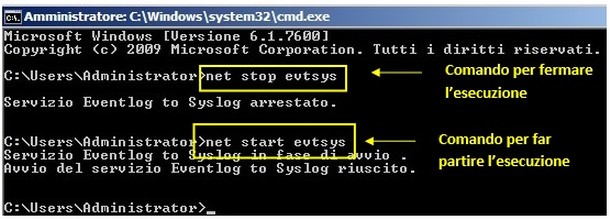

5) Riavviare il servizio dal prompt